Независимый специалист по информационной безопасности, известный как Arnau, опубликовал концепт и сопряженное с ним исследование атаки CoffeeMiner, позволяющий майнить криптовалюту через публичные Wi-Fi сети.

Созданное для обучающих целей исследование Arnau было вдохновлено инцидентом, произошедшим в декабре 2017 года в Буэнос-Айресе. Тогда выяснилось, что местная сеть кофеен Starbucks скрыто майнит криптовалюту с помощью девайсов, подключившихся к публичной сети Wi-Fi.

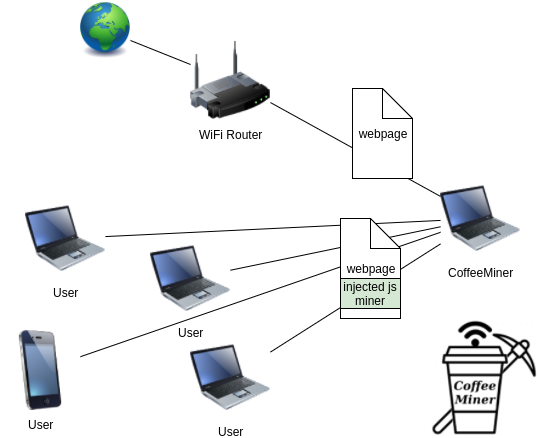

Атака CoffeeMiner предназначена для спуфинга протокола определения адреса (ARP) с целью перехвата незашифрованного трафика от устройств, находящихся в той же сети.

Для инъекции HTML-кода в незащищенный трафик используется известная консольная программа mitmproxy. В результате запускается JavaScript, который оттягивает ресурсы CPU, направляя их на майнинг.

В своих испытаниях исследователь использовал популярный «браузерный» майнинговый скрипт Coinhive и добывал криптовалюту Monero.

Специалист отмечает, что такую атаку можно с легкостью автоматизировать. И хотя в текущем виде CoffeeMiner не может работать с HTTPS, эту проблему можно решить, например, с помощью sslstrip.

Напомним, в конце декабря разработчики майнера Coinhive сами пострадали от рук хакеров, которые взломали их DNS-сервер и перенаправили добычу криптовалюты на собственный сервер.

Источник: ForkLog.

Оставить комментарий